Tecnologia

Atenção, gamers! Mod popular de Minecraft esconde RAT que rouba Discord, liga webcam e espiona o PC

Você baixou aquele mod de Minecraft que todo mundo tá usando? Talvez não devesse. Cibercriminosos estão distribuindo um Python RAT, trojan de acesso remoto, disfarçado de “Nursultan Client”. O ataque se esconde por trás de uma versão crackeada e popular de Minecraft entre jogadores russos e da Europa Oriental.

A diferença entre baixar a versão real e o malware? Uma pode te custar sua conta do Discord, acesso à sua webcam e o controle total do seu computador.

A descoberta é da Netskope, que identificou a ameaça durante atividades de threat hunting. O esquema é simples: depois de infectar o sistema, os criminosos usam o Telegram como canal de comando e controle. De lá, podem tirar screenshots da tela, ativar a webcam, abrir sites no navegador e vasculhar arquivos em busca de tokens do Discord.

“Nursultan Client” é a isca perfeita para gamers

O executável foi criado com PyInstaller — uma ferramenta legítima que transforma scripts Python em programas executáveis, mas que virou queridinha de criadores de malware. O arquivo tem 68.5 MB, um tamanho inflacionado que não é acidental: alguns sistemas de segurança simplesmente ignoram ou escaneiam parcialmente arquivos muito grandes, deixando a porta aberta para a infecção.

“Usar o nome de um cliente conhecido de Minecraft é uma tática clara de engenharia social para enganar vítimas, especialmente gamers”, explica Nikhil Hegde, engenheiro sênior de software da Netskope. A escolha do Nursultan Client não foi aleatória. Os criminosos sabem que gamers vivem baixando mods, cheats e clientes alternativos e usam essa confiança como porta de entrada.

Isso marca mais um capítulo de uma história que se repete. Grupos criminosos têm atacado a comunidade gamer há anos, injetando malware em modificações de jogos, programas de trapaça e ferramentas customizadas. A diferença aqui está na sofisticação: o malware combina vigilância, roubo de dados e recursos de adware numa única ferramenta. É o canivete suíço do crime digital.

A farsa da “instalação”

Quando você executa o arquivo, tudo parece normal. Uma barra de progresso aparece na tela com mensagens de “instalando Nursultan Client”, convencendo você de que está tudo certo. Enquanto isso, nos bastidores, o programa tenta se adicionar à inicialização automática do Windows, criando uma chave de registro com o mesmo nome do cliente legítimo.

Mas aqui fica interessante – o mecanismo de persistência tem falhas graves. O código foi claramente escrito para rodar como script Python puro e não foi adaptado corretamente para a versão compilada.

Quando o PyInstaller cria um executável “onefile”, ele usa um diretório temporário que é deletado assim que o programa fecha. Traduzindo: o malware provavelmente não sobrevive a uma reinicialização do sistema.

Essa falha técnica revela algo importante sobre o autor. Ele não é um cibercriminoso de elite. Domina o suficiente para montar uma ferramenta perigosa a partir de bibliotecas prontas, mas comete erros básicos que desenvolvedores mais experientes evitariam. Mas não se engane, a falha na persistência não torna o malware menos perigoso.

- Leia também: Câmara Municipal de Joinville aprova uso da Bíblia como material complementar em escolas

Telegram: onde os criminosos se sentem em casa

O malware vem com um token de bot do Telegram já configurado e uma lista de IDs de usuários autorizados, garantindo que apenas o atacante possa dar ordens à máquina infectada. Para os criminosos, o Telegram é perfeito.

Ele é um serviço legítimo usado por milhões de pessoas, oferece comunicação criptografada, tem uma API de bots extremamente fácil de usar e, melhor ainda, é gratuito. Não é preciso manter servidores próprios ou se preocupar com infraestrutura — tudo acontece através de uma plataforma que parece completamente normal para sistemas de segurança.

Discord: o verdadeiro alvo

O malware tem um foco claro: roubar tokens de autenticação do Discord. Esses tokens são o santo graal para criminosos porque funcionam como chaves-mestras: quem tem o token, tem acesso total à conta, sem precisar de senha ou autenticação de dois fatores.

O módulo de roubo é abrangente. Ele vasculha os arquivos locais de todas as versões do cliente Discord (estável, PTB e Canary) em busca de arquivos .ldb e .log onde os tokens ficam armazenados. Mas não para por aí, ele também escaneia os navegadores Chrome, Edge, Firefox, Opera e Brave, investigando tanto bancos de dados LevelDB quanto SQLite. Se você usa Discord em qualquer uma dessas plataformas, está vulnerável.

Com esses tokens em mãos, o atacante vira você no Discord. Pode enviar spam e phishing para todos os seus contatos, acessar servidores privados onde você participa, roubar conversas confidenciais, vender o acesso da sua conta no mercado negro ou usar ela em golpes de engenharia social. É um acesso VIP ao seu círculo de confiança — e você nem vai saber que perdeu o controle.

Webcam ligada, tela gravada

O roubo de tokens é só o começo. O malware oferece um menu completo de recursos de vigilância, todos controlados remotamente via comandos do Telegram.

O comando /info coleta um perfil detalhado do sistema — nome do computador, usuário, versão do Windows, processador, memória, disco e endereços IP local e externo. O relatório é formatado em russo e traz a assinatura “by fifetka”, deixando clara a origem da ameaça.

O comando /tokens executa a varredura completa em busca dos tokens do Discord e envia tudo para o atacante em segundos.

Mas os comandos mais invasivos são outros dois: /screenshot captura a tela da vítima em tempo real e envia via Telegram. Qualquer coisa visível no momento, senhas sendo digitadas, conversas privadas, documentos confidenciais fica exposta. Já o /camera ativa a webcam e tira uma foto sem qualquer aviso visual. Pode ser usado para vigilância, chantagem ou simplesmente invadir a privacidade da vítima.

E tem mais: se o atacante enviar uma mensagem de texto, o malware verifica se é uma URL. Caso seja, abre automaticamente no navegador da vítima — perfeito para direcionar a páginas de phishing ou sites maliciosos. Se não for URL, exibe o texto numa janela pop-up.

Qualquer imagem enviada pelo atacante é baixada e aberta no visualizador padrão da vítima. Pode ser conteúdo chocante, faturas falsas ou qualquer tipo de manipulação psicológica. O atacante tem controle total sobre o que você vê na sua própria tela.

Crime como serviço: franchising do malware

A arquitetura do malware revela um modelo de negócio que está se tornando cada vez mais comum no submundo do cibercrime. O sistema de “usuários permitidos” funciona como um esquema simples de licenciamento: o autor muda apenas o ID do Telegram autorizado, recompila o executável e vende uma cópia personalizada para cada comprador.

É o conceito de Malware-as-a-Service (MaaS) em sua forma mais básica. Cada cliente recebe sua própria versão que só ele pode controlar, e o autor original não precisa se envolver nas operações. A assinatura “by fifetka” e o foco em gamers sugerem que o objetivo não é executar ataques diretamente, mas atrair outros criminosos de baixo nível dispostos a pagar pela ferramenta.

O relatório da Netskope aponta sinais claros desse modelo: o invasor controla o acesso ao bot por meio de um ID específico do Telegram e pode revender o mesmo malware para outros criminosos, criando uma rede de atacantes usando versões personalizadas simultaneamente. É o franchising do crime digital.

Por que essa ameaça é especialmente perigosa

Apesar das falhas técnicas, essa ameaça não deve ser subestimada. O malware é multiplataforma nas áreas mais críticas e a comunicação via Telegram e os recursos de vigilância funcionam em Windows, Linux e macOS. Apenas o roubo de tokens do Discord e a persistência são específicos do Windows, mas isso não diminui o alcance do ataque.

Para empresas, o uso do Telegram como canal de comando e controle representa um desafio extra. Como distinguir tráfego malicioso de uso legítimo quando ambos passam por um serviço de mensagens popular? Bloquear o Telegram inteiro não é uma opção viável para a maioria das organizações.

A resposta está em monitorar padrões de comportamento e chamadas de API incomuns — uma tarefa que exige ferramentas de segurança sofisticadas e equipes preparadas.

E tem outro fator: a facilidade de distribuição. Gamers compartilham mods e ferramentas em fóruns, grupos do Discord, canais do Telegram e servidores privados. Uma vez que o malware entra em circulação nesses ambientes, se espalha rapidamente. É um efeito dominó onde a confiança da comunidade vira a maior vulnerabilidade.

O que fazer para se proteger

A boa notícia é que a Netskope detecta essa ameaça através de sua proteção avançada contra ameaças, classificando-a como “QD:Trojan.GenericKDQ.F8A018F2A0″. Todos os indicadores de comprometimento e scripts relacionados estão disponíveis no repositório GitHub da empresa para quem quiser investigar mais a fundo.

Mas a melhor proteção ainda é o bom senso. Algumas regras básicas podem te salvar de muita dor de cabeça.

- Nunca baixe mods, clientes ou cheats de fontes não oficiais. Se não é do site oficial ou de uma fonte verificada pela comunidade, não vale o risco;

- Desconfie de arquivos muito grandes. Um cliente de Minecraft modificado não deveria ter 68.5 MB sem uma boa razão;

- Use autenticação de dois fatores em todas as contas — especialmente no Discord. Mesmo que roubem seu token, o atacante terá mais dificuldade de acessar outras coisas;

- Monitore processos em execução no gerenciador de tarefas. Se aparecer algo suspeito rodando em segundo plano, investigue;

- Mantenha um antivírus atualizado. Parece óbvio, mas muita gente negligencia essa camada básica de proteção.

Redes Sociais

WhatsApp, Instagram e Facebook terão versões pagas, confirma Meta

Plataformas terão em breve testes de um modelo por assinatura para liberar recursos premium e mais habilidades de IA.

A Meta vai lançar em breve uma modalidade de assinatura para três dos aplicativos mais populares da empresa: o mensageiro WhatsApp e as redes sociais Instagram e Facebook. A própria companhia confirmou a informação ao site TechCrunch.

De acordo com a página, que recebeu a confirmação nesta segunda-feira (26), as “experiências premium” serão disponibilizadas a partir dos próximos meses. A Meta ainda disse que vai testar uma série de pacotes diferentes de recursos, até encontrar o modelo definitivo a ser aplicado para a comunidade — incluindo uma versão sem anúncios.

A especulação sobre as variantes pagas dos aplicativos começou nesta semana, com indícios de que o WhatsApp teria anúncios que seriam removidos para usuários pagantes em algumas seções do app.

O que sabemos das versões pagas dos apps da Meta

Ainda segundo a reportagem, a ideia da Meta por trás das assinaturas é dar ao usuário acesso a “recursos especiais e mais controle sobre como eles compartilham e se conectam“, mantendo o funcionamento base de cada aplicativo gratuito.

Além disso, essa é uma fonte recorrente de receita para a empresa, que não faz tanto dinheiro por meio do popular WhatsApp e disponibiliza de graça os recursos do modelo de linguagem Llama, como as funções da Meta AI.

- As versões pagas serão vendidas como formas de “desbloquear mais produtividade e criatividade“, além de contar com mais funções de inteligência artificial (IA) do que as já existentes nas plataformas;

- Alguns dos recursos especulados para integrar o modelo por assinatura incluem a IA generativa de vídeos Vibes e a Manus, uma desenvolvedora de agentes de IA recentemente adquirida pela Meta;

- No caso do Instagram, o programador Alessandro Paluzzi parece ter encontrado no código da rede social algumas das exclusividades. Elas incluem a criação ilimitada de listas de amigos, saber quem das pessoas que você segue que não te seguiu de volta e ver um Story sem que a pessoa saiba que você visualizou o post;

👆🏻 #Instagram is working on a new paid subscription** that will offer new perks, including the ability to create unlimited audience lists, see the list of followers who don’t follow you back and sneak a peek at a story without showing that you’ve viewed it 👀 pic.twitter.com/cQp6xUEzOY

— Alessandro Paluzzi (@alex193a) January 22, 2026

👆🏻 #Instagram is working on a new paid subscription** that will offer new perks, including the ability to create unlimited audience lists, see the list of followers who don’t follow you back and sneak a peek at a story without showing that you’ve viewed it 👀 pic.twitter.com/cQp6xUEzOY

— Alessandro Paluzzi (@alex193a) January 22, 2026

- As versões premium dos aplicativos serão pagamentos e serviços separados do programa Meta Verified, que adiciona o selo azul de verificação em contas e já garante alguns benefícios para perfis de pessoas e empresas.

Até agora, não se sabe quais serão os preços da assinatura paga que desbloqueia recursos no WhatsApp, Instagram e Facebook. A Meta afirma que “vai escutar a comunidade” e reunir sugestões na medida em que iniciar a disponibilidade dos novos planos.

Redes Sociais

Agora dá para transformar até texto em figurinhas no WhatsApp

A Meta anunciou novos recursos para o WhatsApp nesta quarta-feira (07). As novidades, a maioria voltada para grupos, são: etiquetas de membros, figurinhas de texto e lembretes de eventos.

As etiquetas vão deixar os usuários definirem suas “funções” em cada grupo. Também vai dar para transformar qualquer palavra em figurinha e definir lembretes personalizados após criar e enviar um evento num grupo.

De etiquetas para membros a figurinhas de texto: as novidades que chegam ao WhatsApp

Confira abaixo mais detalhes sobre os novos recursos que chegam ao WhatsApp, segundo a Meta:

Etiquetas de membros: nós todos desempenhamos vários papéis e, às vezes, precisamos deixar isso mais claro nas conversas em grupo. Agora, você pode adicionar uma etiqueta que informa ao grupo a sua função. A etiqueta pode ser personalizada para cada grupo do qual você participa. Assim, você pode ser “Pai da Ana” num grupo e “Goleiro” no outro. O recurso será implementado gradualmente.

Figurinhas de texto: quando quiser dar mais destaque a uma mensagem, você pode transformar qualquer palavra numa figurinha. É só digitar o texto na Pesquisa de figurinhas. Além disso, agora é possível adicionar figurinhas que você acabou de criar aos pacotes de figurinhas, sem precisar enviá-las primeiro numa conversa.

Lembretes de eventos: agora, quando você cria e envia um evento no seu grupo, é possível definir lembretes personalizados para os convidados. Assim, todos conseguem se lembrar de organizar a carona para a festa que você está organizando ou entrar na ligação na hora certa, dependendo do tipo de evento.

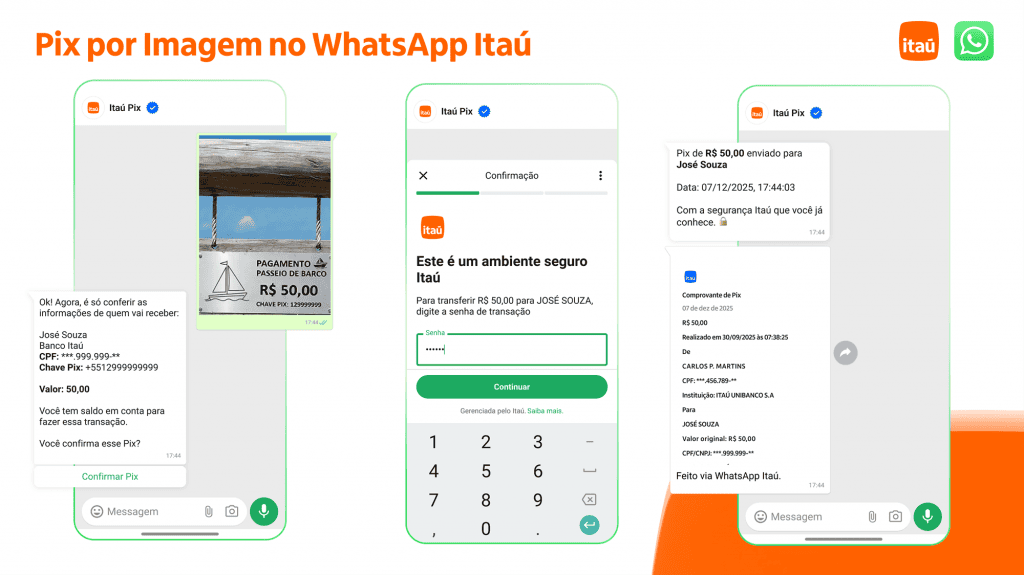

Itaú amplia Pix no WhatsApp com pagamento por imagem

Outra novidade que envolve o aplicativo de mensagens da Meta: o Itaú Unibanco passou a permitir que clientes façam pagamentos via Pix no WhatsApp a partir do envio de imagens. A funcionalidade amplia um recurso que já aceitava transações por texto, áudio e QR Code dentro do aplicativo.

Segundo o banco, a novidade começou a ser disponibilizada em janeiro de 2026 e usa inteligência artificial (IA) para identificar automaticamente valores e chaves Pix presentes em fotos enviadas pelo usuário, reduzindo a necessidade de preenchimento manual de dados durante a transação.

Antes restrito a comandos por texto, mensagens de voz e leitura de QR Code, o Pix no WhatsApp do Itaú agora também interpreta imagens enviadas pelos clientes. A ideia é permitir pagamentos em situações em que a chave Pix ou o valor estejam exibidos em placas, contas impressas ou outros formatos visuais.

Após o envio da imagem no chat com o WhatsApp do Itaú, o sistema identifica as informações necessárias e propõe a transação em poucos segundos, cabendo ao cliente apenas conferir os dados e confirmar o pagamento.

Redes Sociais

O novo Espaço Privado do Android que blinda os aplicativos contra espiões e rastreadores

Em dezembro de 2025, a Austrália aplicou um banimento que impede menores de 16 anos de manter contas em redes sociais como TikTok, Instagram e X. Agora, a França planeja introduzir uma proibição para menores de 15 anos acessarem redes sociais, com implementação prevista para setembro de 2026. A medida faz parte de um projeto de lei que busca proteger crianças e adolescentes dos potenciais riscos do uso excessivo de plataformas digitais.

CONTINUA APÓS A PUBLICIDADE

O presidente francês, Emmanuel Macron, expressou apoio à iniciativa, que será submetida ao debate parlamentar já em janeiro. Durante seu discurso de Fim de Ano, Macron ressaltou a importância de “proteger nossas crianças e adolescentes das redes sociais e das telas”, garantindo um “cuidado especial” para a aprovação da proposta.

O projeto de lei se fundamenta em diversos estudos e relatórios que apontam os perigos do uso descontrolado de telas digitais por jovens. O governo francês destaca que o acesso ilimitado à internet pode expor crianças a conteúdos inadequados, assédio digital e impactar negativamente seus padrões de sono.

O Conteúdo do Projeto de Lei

Por enquanto, a proposta legislativa é composta por dois artigos principais:

CONTINUA APÓS A PUBLICIDADE

- O primeiro estabeleceria a ilegalidade para plataformas online de fornecerem serviços de rede social a indivíduos com idade inferior a 15 anos.

- O segundo artigo propõe estender a proibição do uso de telefones celulares para escolas de ensino médio.

É importante notar que a França já possui uma lei, em vigor desde 2018, que proíbe o uso de celulares em pré-escolas e centros de ensino médio. No entanto, a aplicação dessa proibição tem sido inconsistente.

Recentemente, o Senado francês também manifestou apoio a medidas de proteção para adolescentes contra o uso excessivo de telas e o acesso a redes sociais. Uma das propostas do Senado inclui a exigência de autorização parental para que jovens entre 13 e 16 anos possam se registrar em plataformas sociais. Esta iniciativa foi encaminhada à Assembleia Nacional, que deverá analisá-la e aprová-la para que se converta em lei.

Como foi o banimento na Austrália?

Na Austrália as plataformas foram obrigadas a implementar mecanismos próprios para identificar usuários menores de idade, já que a lei não impõe um padrão único.

CONTINUA APÓS A PUBLICIDADE

As empresas podem recorrer a uma combinação de reconhecimento facial, estimativa de idade por comportamento, documentos complementares, dados de conta ou verificadores externos. O governo proibiu que o pedido de documento oficial seja a única forma de comprovação.

A lista incluiu redes amplamente usadas por adolescentes australianos. Estão na lista: TikTok, Instagram e X/Twitter, YouTube, Snapchat, Reddit, Facebook, Threads e Twitch.